정보보안기사 - 1.11 윈도우 이벤트 로그와 침해 흔적Windows Event Logs and Compromise Traces - InfoSec Engineer 1.11

정보보안기사 - 1.11 윈도우 이벤트 로그와 침해 흔적Windows Event Logs and Compromise Traces - InfoSec Engineer 1.11

📅

들어가기 전에 🔗

지난 1.10편에서는 리눅스 환경에서 텍스트와 바이너리 형태로 나뉘어 저장되는 접속 로그들을 살펴보았습니다.

운영체제를 윈도우로 바꾸면 로그를 관리하는 방식이 완전히 달라집니다.

윈도우는 시스템에서 발생하는 모든 크고 작은 사건들을 하나의 거대한 데이터베이스 형태로 중앙 집중화하여 관리합니다.

이를

이벤트 로그

(Event Log)라고 부르며, 관리자는 이벤트 뷰어

(Event Viewer)라는 그래픽 도구를 통해 이를 손쉽게 열람할 수 있습니다.

오늘은 윈도우 시스템에 공격자가 침투했을 때 어떤 흔적이 남는지, 그리고 이를 어떻게 추적하는지 알아보겠습니다.윈도우 3대 이벤트 로그 🔗

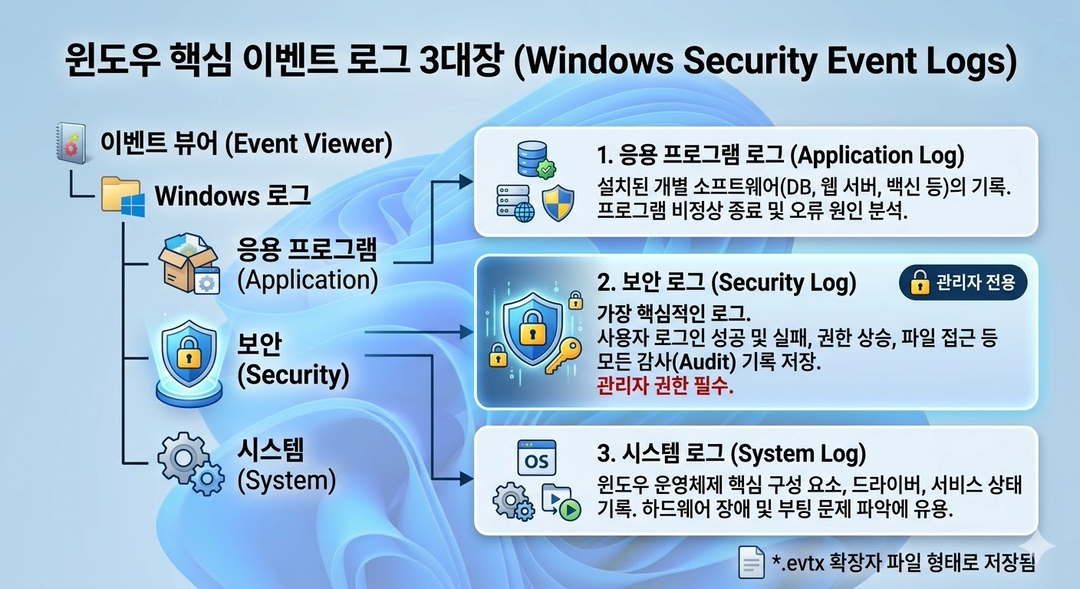

윈도우 시스템은 다양한 종류의 로그를 수집하지만, 보안 관점에서 가장 기본이 되고 중요한 것은 다음 세 가지입니다.

이 로그들은

.evtx

확장자를 가진 파일 형태로 저장됩니다.- 시스템 로그 (System Log)윈도우 운영체제의 핵심 구성 요소나 드라이버, 서비스가 시작되거나 중지될 때 발생하는 이벤트를 기록합니다. 하드웨어 장애나 시스템 부팅 관련 문제를 파악할 때 유용합니다.

- 응용 프로그램 로그 (Application Log)운영체제 위에 설치된 개별 소프트웨어(데이터베이스, 웹 서버, 백신 등)가 남기는 기록입니다. 프로그램이 비정상적으로 종료되거나 오류를 뿜어낼 때 원인을 찾을 수 있습니다.

- 보안 로그 (Security Log)가장 핵심적인 로그입니다.사용자의 로그인 성공 및 실패, 권한 상승, 파일 접근 등 보안과 직결된 모든 감사(Audit) 기록이 여기에 저장됩니다. 오직 관리자 권한을 가진 사용자만 열람할 수 있습니다.

윈도우 3대 이벤트 로그

보안 감사 정책 (Audit Policy) 🔗

리눅스는 접속 기록을 기본적으로 남기지만, 윈도우의

보안 로그

는 관리자가 "어떤 사건을 기록할지"

미리 설정해 두어야만 기록이 남습니다.

이러한 설정 규칙을 보안 감사 정책

(Security Audit Policy)이라고 합니다.예를 들어, "사용자가 로그인을 시도할 때 성공한 것만 기록할지, 실패한 것도 기록할지"를 정책으로 정해야 합니다.

침해 사고를 제대로 추적하려면 반드시

로그온 이벤트 감사

항목에서 성공과 실패를 모두 기록하도록 설정해야 합니다.침해 사고 분석의 핵심: Event ID 🔗

윈도우의 로그는 발생한 사건의 종류를 고유한 숫자로 분류합니다.

이를

이벤트 ID

(Event ID)라고 부르며, 보안 분석가는 이 숫자의 의미를 파악하고 있어야 합니다.- Event ID 4624 (로그온 성공)사용자가 시스템에 정상적으로 인증을 마치고 들어왔음을 의미합니다. 누가, 언제, 어떤 IP에서 들어왔는지 확인하여 정상적인 접속인지 판단합니다.

- Event ID 4625 (로그온 실패)비밀번호를 틀렸거나 존재하지 않는 계정으로 접근하려 했을 때 발생합니다. 이 로그가 짧은 시간 내에 대량으로 발생한다면 누군가 문을 억지로 열려고 시도하는 것입니다.

- Event ID 4720 (계정 생성)시스템에 새로운 사용자 계정이 만들어졌음을 알립니다. 관리자가 만들지 않은 생소한 계정이 이 로그와 함께 생성되었다면, 공격자가 심어놓은백도어 계정(Backdoor Account)일 확률이 매우 높습니다.

- Event ID 4732 (그룹에 멤버 추가)일반 계정이 로컬 관리자(Administrators) 그룹에 추가되어 권한이 상승(Privilege Escalation)했을 때 기록됩니다.

무차별 대입 공격 탐지 실습 (PowerShell) 🔗

공격자가

원격 데스크톱

(RDP) 등을 통해 끊임없이 로그인을 시도하는 무차별 대입 공격

(Brute Force Attack)을 탐지해 보겠습니다.

수만 건의 로그를 눈으로 찾는 것은 불가능하므로, 윈도우의 강력한 터미널인 PowerShell

(파워쉘)을 이용하여 특정 Event ID만 필터링합니다.PowerShell 로그 필터링 코드 🔗

다음 명령어를 관리자 권한으로 실행된 터미널에 입력하면, 로그온 실패(4625) 기록만 빠르고 정확하게 추출할 수 있습니다.

# 1. Get-WinEvent 명령어를 사용하여 보안(Security) 로그를 조회합니다.

# 2. FilterHashtable 옵션으로 Event ID 4625(로그온 실패)만 걸러냅니다.

# 3. Select-Object를 이용해 발생 시간(TimeCreated)과 세부 메시지(Message)만 출력합니다.

Get-WinEvent -FilterHashtable @{LogName='Security'; Id=4625} -MaxEvents 5 |

Select-Object TimeCreated, Message

# [출력 결과 해석]

# TimeCreated Message

# ----------- -------

# 2026-03-14 18:30:15 계정이 로그온하지 못했습니다. ... 보안 ID: NULL SID ... 계정 이름: Administrator

# 2026-03-14 18:30:14 계정이 로그온하지 못했습니다. ... 보안 ID: NULL SID ... 계정 이름: Administrator로그 분석을 통한 대응 🔗

위 출력 결과를 보면 1초 간격으로

Administrator

계정에 대한 로그인 실패가 발생하고 있습니다.

이처럼 Event ID 4625

가 분당 수십~수백 건씩 발생한다면, 시스템이 공격받고 있다는 증거입니다.이때 분석가는 해당 로그의 상세 메시지에서

원본 네트워크 주소

(IP)를 확인한 뒤, 방화벽(Windows Defender Firewall)에서 해당 IP를 차단하는 조치를 즉시 취해야 합니다.결론 🔗

오늘은 윈도우 환경에서 보안 위협을 탐지하는 핵심 수단인 이벤트 로그에 대해 알아보았습니다.

- 3대 로그시스템 분석 시 응용 프로그램, 시스템, 보안 로그의 역할을 명확히 구분하여 접근해야 합니다.

- 감사 정책유의미한 로그를 남기기 위해서는 관리자가 사전에 감사 정책(성공/실패)을 올바르게 설정해 두어야 합니다.

- 주요 Event ID로그온 성공(4624), 로그온 실패(4625), 계정 생성(4720)은 침해 사고 추적의 가장 기본적인 단서가 됩니다.

- 분석 도구PowerShell의 필터링 기능을 활용하면 방대한 로그 속에서 원하는 공격 징후만 신속하게 찾아낼 수 있습니다.

지금까지 우리는 시스템 자체의 구조와 로그 분석 방법을 배웠습니다.

다음 시간에는1.12 [실기] 주요정보통신기반시설 취약점 가이드 핵심편을 통해, 실제 기업이나 공공기관에서 시스템을 안전하게 지키기 위해 의무적으로 점검해야 하는 체크리스트들을 살펴보겠습니다.

참고 🔗

- Microsoft Learn: Advanced Security Audit Policy Settings↗ 마이크로소프트가 제공하는 고급 보안 감사 정책 설정 공식 문서입니다.

- Windows Security Log Events↗ 윈도우의 모든 보안 이벤트 ID(Event ID)에 대한 세부적인 설명과 발생 조건을 검색할 수 있는 백과사전 사이트입니다.