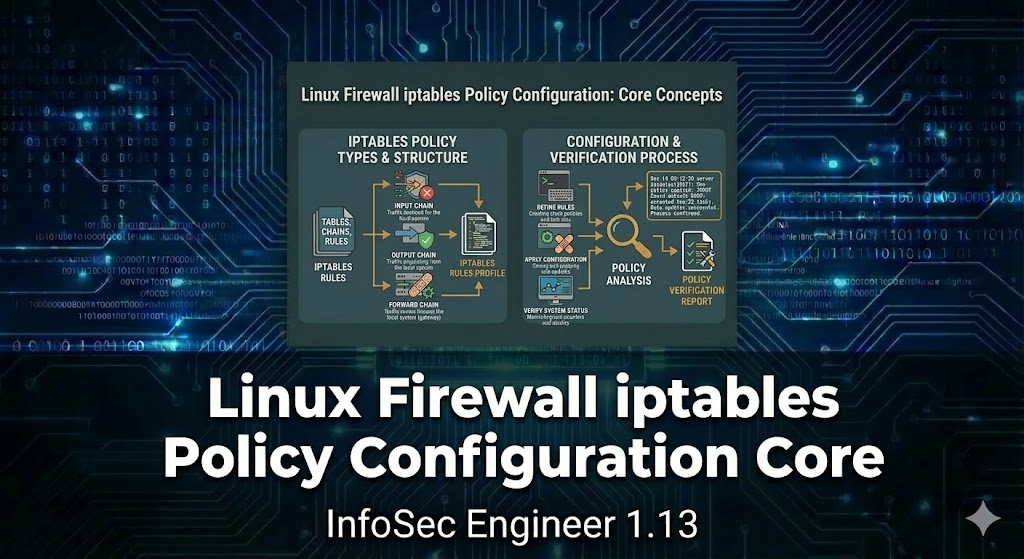

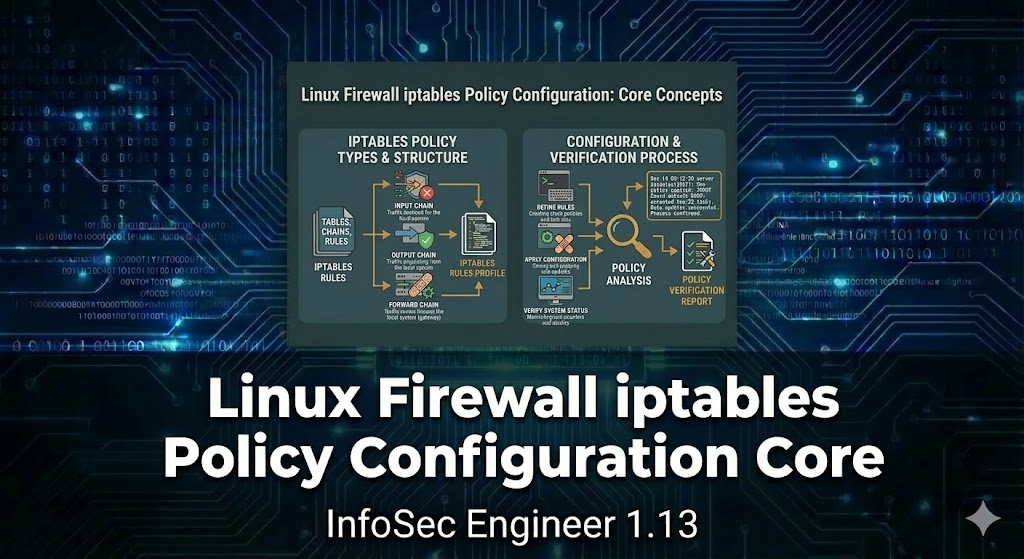

정보보안기사 - 1.13 리눅스 방화벽 iptables 정책 설정Linux Firewall iptables Policy Configuration - InfoSec Engineer 1.13

정보보안기사 - 1.13 리눅스 방화벽 iptables 정책 설정Linux Firewall iptables Policy Configuration - InfoSec Engineer 1.13

📅

들어가기 전에 🔗

지금까지 우리는 시스템 내부의 취약점을 점검하고 악성코드를 방어하는 방법들을 배웠습니다.

하지만 가장 훌륭한 방어는 도둑이 집 안으로 들어오기 전에 대문에서 막아내는 것입니다.

리눅스 운영체제는 네트워크 커널 수준에서 패킷을 필터링할 수 있는 강력한 기본 방화벽을 내장하고 있습니다.

그 핵심 도구가 바로

iptables

(아이피테이블즈)입니다.

오늘은 서버에 들어오고 나가는 네트워크 트래픽을 내 마음대로 통제하기 위해, 방화벽의 뼈대를 이해하고 실제 실무에서 사용하는 정책(Rule)을 작성해 보겠습니다.iptables의 구조: Table과 Chain 🔗

iptables

는 수많은 규칙들을 체계적으로 관리하기 위해 표(Table

)와 사슬(Chain

)이라는 구조를 사용합니다.

네트워크 패킷이 서버에 도착하면, 정해진 체인의 길을 따라 이동하며 각 테이블의 검사소를 거치게 됩니다.4가지 Table (표) 🔗

- Filter Table방화벽의 가장 핵심적인 테이블입니다.패킷을 통과시킬지(ACCEPT), 버릴지(DROP) 결정합니다. 옵션을 주지 않으면 기본적으로 이 테이블이 선택됩니다.

- NAT Table네트워크 주소 변환(Network Address Translation)을 담당합니다. 내부 사설 IP를 외부 공인 IP로 바꾸거나, 포트 포워딩을 할 때 사용합니다.

- Mangle Table패킷의 헤더 정보를 조작하거나 변경할 때 사용합니다.

- Raw Table특정 패킷이 연결 추적(Connection Tracking) 시스템을 우회하도록 설정할 때 사용합니다.

5가지 Chain (사슬) 🔗

패킷의 이동 경로에 따라 5개의 체인으로 나뉩니다.

Filter

테이블을 기준으로 가장 많이 쓰이는 3가지를 기억해야 합니다.- INPUT외부에서 서버 내부로들어오는패킷이 거치는 체인입니다. (예: 사용자가 서버의 웹 사이트에 접속할 때)

- OUTPUT서버 내부에서 외부로나가는패킷이 거치는 체인입니다. (예: 서버가 외부 API를 호출할 때)

- FORWARD서버를 목적지로 하지 않고, 서버를통과하여 지나가는패킷이 거치는 체인입니다. (서버를 라우터로 쓸 때 주로 사용)

- PREROUTING / POSTROUTING주로NAT테이블에서 목적지나 출발지 주소를 변경하기 전/후에 사용되는 체인입니다.

이미지 제안:[외부 네트워크 -> PREROUTING -> INPUT -> 서버 내부 -> OUTPUT -> POSTROUTING -> 외부 네트워크로 이어지는 패킷 흐름 다이어그램]

핵심 명령어 옵션 완벽 정리 🔗

명령어 한 줄로 방화벽 규칙을 추가하거나 삭제할 수 있습니다.

자주 사용하는 핵심 옵션들의 의미를 정확히 알아야 합니다.

- -A (Append)선택한 체인의 맨 마지막에 새로운 규칙을추가합니다.

- -D (Delete)선택한 체인에서 특정 규칙을삭제합니다.

- -p (Protocol)필터링할 프로토콜을 지정합니다. 주로tcp,udp,icmp가 사용됩니다.

- --dport (Destination Port)도착지 포트 번호를 지정합니다. 반드시-p옵션과 함께 써야 합니다.

- -s (Source)출발지(보내는 쪽) IP 주소를 지정합니다.

- -j (Jump/Target)규칙에 일치하는 패킷을 어떻게 처리할지행동을 지정합니다.

- ACCEPT: 패킷 통과 허용.

- DROP: 패킷을 조용히 버림 (응답 없음, 보안상 가장 권장).

- REJECT: 패킷을 버리되, 거절했다는 안내 메시지를 보냄.

실무 정책 설정 실습 🔗

보안이 철저한 시스템은 기본적으로

모든 것을 차단(Blacklist)하고, 필요한 것만 허용(Whitelist)

하는 방식을 택합니다.

이 원칙에 따라 쉘 스크립트를 작성하여 방화벽을 구성해 보겠습니다.1. 기본 정책(Default Policy) 설정 🔗

어떤 규칙에도 해당하지 않는 패킷은 모두 차단(

DROP

)하도록 기본 정책을 설정합니다. # !/bin/bash

# 1. 기존에 설정된 모든 규칙을 초기화(Flush)합니다.

sudo iptables -F

# 2. 들어오는 패킷(INPUT)의 기본 정책을 모두 버림(DROP)으로 설정합니다.

sudo iptables -P INPUT DROP

# 3. 통과하는 패킷(FORWARD)의 기본 정책도 버림으로 설정합니다.

sudo iptables -P FORWARD DROP

# 4. 나가는 패킷(OUTPUT)은 편의를 위해 보통 허용(ACCEPT)으로 둡니다.

sudo iptables -P OUTPUT ACCEPT🖐️

이 스크립트를 실행하는 순간, 외부에서 들어오는 모든 접속(SSH 포함)이 끊어질 수 있으므로 콘솔 환경에서 주의하여 작업해야 합니다.2. 특정 서비스 및 IP 허용/차단 룰 작성 🔗

기본 대문이 잠겼으니, 정상적인 사용자들을 위해 작은 문을 열어주고 악성 IP는 명시적으로 차단해 보겠습니다.

#!/bin/bash

# [상황 1] 로컬 루프백(localhost) 통신은 무조건 허용합니다.

# 시스템 내부 프로세스 간의 통신을 위해 필수입니다. (-i: input interface)

sudo iptables -A INPUT -i lo -j ACCEPT

# [상황 2] 웹 서비스(HTTP: 80, HTTPS: 443) 포트를 외부로 개방합니다.

sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT

sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPT

# [상황 3] 관리자 접속을 위한 SSH(22) 포트를 허용합니다.

sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT

# [상황 4] 침해 사고가 발생했던 특정 해커의 IP(203.0.113.50)를 영구 차단합니다.

# -s 옵션으로 출발지를 지정하고 DROP 처리합니다.

sudo iptables -A INPUT -s 203.0.113.50 -j DROP규칙의 순서 (매우 중요) 🔗

iptables

는 위에서부터 아래로 순서대로 규칙을 검사합니다.

만약 맨 위에 "모든 접근 허용"을 적어두고, 그 아래에 "특정 IP 차단"을 적는다면, 이미 위에서 허용되었기 때문에 아래 규칙은 무시됩니다.

따라서 세밀하고 구체적인 규칙(차단 등)을 먼저 배치하고, 포괄적인 규칙을 나중에 배치

하는 것이 정석입니다.결론 🔗

오늘은 리눅스 서버의 철벽 수문장인 방화벽 정책 설정 방법에 대해 알아보았습니다.

- 구조의 이해Filter Table을 중심으로INPUT,OUTPUT,FORWARD Chain의 역할을 명확히 구분해야 합니다.

- 화이트리스트 보안기본 정책(Default Policy)을DROP으로 설정하여 허용되지 않은 모든 접근을 차단하는 것이 보안의 기본입니다.

- 명령어 옵션-p(프로토콜),--dport(목적지 포트),-s(출발지 IP),-j(행동) 옵션을 조합하여 자유롭게 룰을 작성할 수 있어야 합니다.

이것으로

시스템 보안

시리즈의 모든 과정을 마칩니다.

디렉토리 구조와 권한부터 악성코드, 그리고 방화벽까지 시스템을 안전하게 지키기 위한 핵심 원리들을 잊지 마시고, 실무 환경에서 시스템을 굳건히 방어해 내시길 바랍니다.참고 🔗

- Netfilter/iptables Project Homepage↗ 리눅스 커널의 패킷 필터링 프레임워크인 넷필터와 iptables의 공식 프로젝트 사이트입니다.

- Ubuntu Server Guide - iptables↗ 우분투 환경에서의 방화벽 설정 및 규칙 저장/복원 방법에 대한 공식 문서입니다.